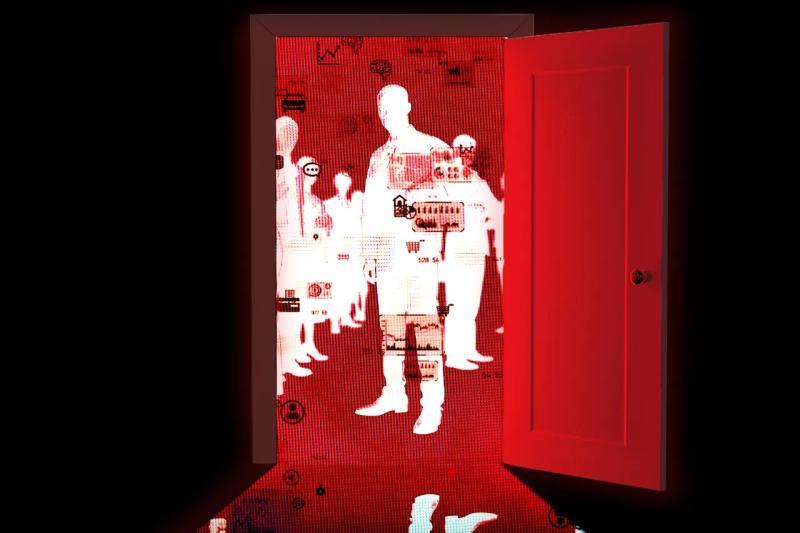

安全研究员Dor Zvi及其在网络安全公司RedAccess的团队,对使用AI软件开发工具Lovable、Replit、Base44和Netlify创建的数千款vibe编码网络应用进行了分析,发现其中超过5000款几乎没有任何安全或身份验证措施。许多应用允许任何仅凭URL访问者直接进入应用及其数据,部分应用仅设置了极其简单的访问门槛,如允许使用任意邮箱登录。Zvi表示,大约40%的应用暴露了敏感数据,包括医疗信息、财务数据、企业演示文稿、战略文件以及客户与聊天机器人对话的详细日志。

“最终结果是,组织通过vibe编码应用泄露了私人数据,”Zvi说,“这是有史以来最大规模的企业或敏感信息向全球公开暴露事件之一。”

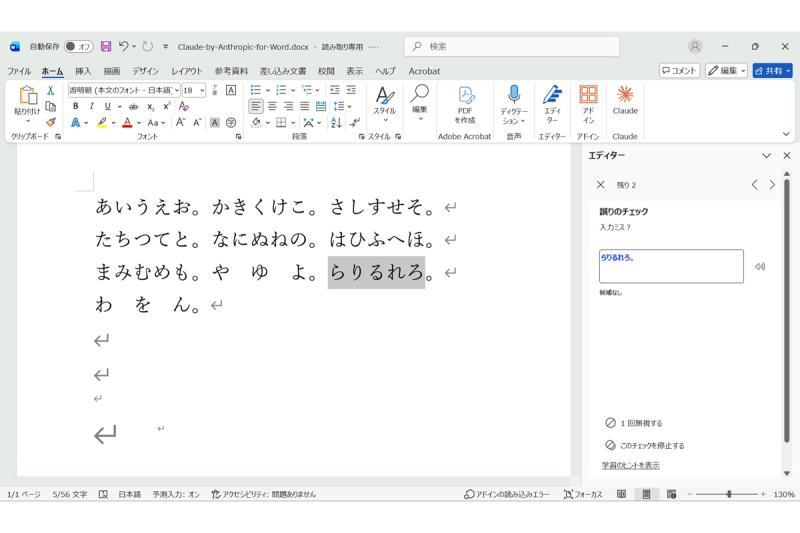

Zvi称,RedAccess寻找易受攻击的网络应用过程异常简单。Lovable、Replit、Base44和Netlify均允许用户将应用托管在这些AI公司的域名下,而非用户自有域名。研究人员通过Google和Bing搜索这些AI公司域名及相关关键词,轻松识别出数千款使用其工具vibe编码的应用。

在这5000款公开可访问的AI编码应用中,Zvi发现近2000款应用暴露了私人数据。WIRED获得的应用截图显示,包括医院的医生工作安排及个人身份信息、企业详细广告采购信息、另一家公司市场策略演示文稿、零售商聊天机器人与客户的完整对话记录(含客户全名及联系方式)、运输公司的货运记录以及多家公司的销售和财务记录。部分应用甚至允许获得管理员权限,甚至删除其他管理员。

在Lovable平台上,Zvi还发现了大量冒充大型企业(如美国银行、Costco、FedEx、Trader Joe’s和麦当劳)的钓鱼网站,这些网站似乎由AI编码工具创建并托管在Lovable域名下。

当WIRED向四家AI编码公司询问RedAccess的发现时,Netlify未作回应,其他三家公司则对研究结果提出质疑,称RedAccess未充分分享发现细节或给予足够时间回应,但并未否认这些应用确实暴露在外。

Replit CEO Amjad Masad在回应中表示:“根据有限信息,RedAccess的核心主张是部分用户将本应私密的应用发布在公开网络上。Replit允许用户选择应用公开或私密,公开应用可被互联网访问是预期行为,隐私设置可随时一键更改。”

Lovable发言人表示:“Lovable严肃对待数据暴露和钓鱼网站报告,正在积极获取调查所需信息,视此为持续事件。Lovable为开发者提供安全构建工具,但应用配置最终由创建者负责。”

Base44母公司Wix公关负责人Blake Brodie称:“Base44为用户提供强大工具配置应用安全,包括访问控制和可见性设置。禁用这些控制是用户的明确选择,公开访问反映的是用户配置,而非平台漏洞。”她还指出:“伪造看似真实用户数据的应用非常容易。若无单一验证实例,我们无法评估这些指控的真实性。”对此,RedAccess表示已向Base44提供了相关示例。

Zvi指出,针对数十款暴露的应用,团队联系了应用所有者,确认数据确实被泄露。RedAccess还向WIRED提供了匿名通信记录,显示Base44用户感谢研究人员提醒后,已对暴露应用进行加固或下线处理。

安全研究员Joel Margolis表示,验证AI编码应用中数据是否真实暴露较为复杂。部分应用数据可能为占位符,或仅为概念验证。Wix的Brodie认为WIRED提供的两个示例似乎为测试站点或AI生成数据。

WIRED审查的应用中,无法确认个人或企业数据的敏感性或真实性。

尽管如此,Margolis强调AI构建的网络应用暴露数据问题确实存在。他经常遇到类似Zvi所列的暴露情况。“市场团队成员想建网站,但非工程师,且缺乏安全知识。AI编码工具会按指令执行,除非明确要求安全,否则不会自动保障安全。”

Zvi指出,RedAccess发现的5000款暴露应用仅限于托管在AI工具自有域名下,用户自有域名上可能还有数千款。他将当前因企业未安全配置AI编码应用导致的数据泄露浪潮比作早年Amazon S3存储桶安全设置错误引发的泄露事件。Verizon、世界摔跤娱乐等公司因配置失误暴露大量敏感数据,业界部分责任也归咎于Amazon复杂的安全设置。

Zvi认为,AI网络应用编码工具引发的数据泄露浪潮,源于用户错误和缺乏保护措施的结合。更根本的问题是,这些工具让组织内非专业人员轻松创建应用,且通常缺乏安全意识,绕过了企业常规的软件开发和安全审核流程。

“任何公司成员随时都能生成应用,且不经过开发周期或安全检查,直接投入生产环境使用,而他们确实这么做了。”Zvi总结道。