Meta已暂停与数据承包公司Mercor的所有合作,以调查一起影响该初创公司的重大安全漏洞,两位消息人士向WIRED证实。消息称此次暂停为无限期。知情人士透露,其他主要AI实验室也在重新评估与Mercor的合作,以评估事件的影响范围。

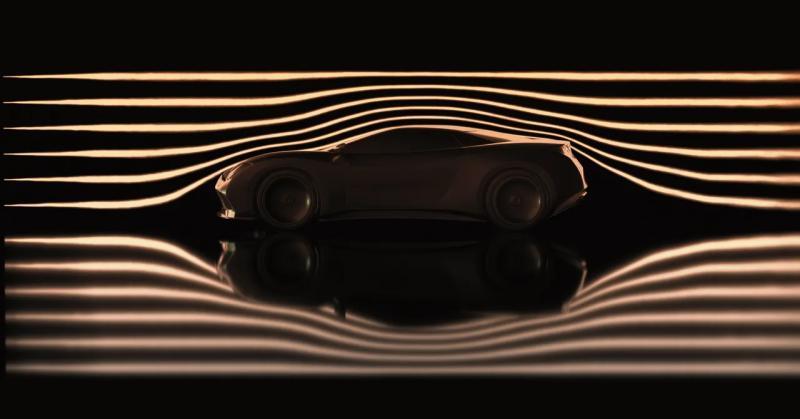

Mercor是OpenAI、Anthropic等AI实验室依赖的少数几家公司之一,负责为其模型生成训练数据。该公司雇佣庞大的人力承包网络,制作定制且专有的数据集,这些数据集通常高度保密,是打造如ChatGPT和Claude Code等产品的核心要素。AI实验室对这些数据极为敏感,因为它们可能暴露训练模型的关键细节,竞争对手包括美国和中国的其他AI实验室。目前尚不清楚Mercor泄露的数据是否会实质性帮助竞争者。

OpenAI发言人向WIRED确认,虽然尚未停止与Mercor的现有项目,但正在调查该安全事件,评估其专有训练数据是否被泄露。发言人强调,此事件不会影响OpenAI用户数据。Anthropic暂未回应置评请求。

Mercor于3月31日通过电子邮件向员工确认了此次攻击。“近期发生了一起影响我们系统的安全事件,同时波及全球数千家组织,”公司写道。

据WIRED获悉,Mercor一名员工周四在给承包商的消息中也提及此事。消息人士称,参与Meta项目的承包商在项目恢复前无法记录工时,实际上可能面临失业。公司正努力为受影响人员寻找其他项目。

Mercor承包商未被告知暂停Meta项目的具体原因。在与Chordus项目相关的Slack频道中——该项目旨在教AI模型利用多种互联网资源验证用户查询答案——一位项目负责人告诉员工,Mercor“正在重新评估项目范围”。

一名名为TeamPCP的攻击者似乎近期入侵了AI API工具LiteLLM的两个版本。此次泄露暴露了使用LiteLLM并安装受污染更新的公司和服务,受害者可能成千上万,包括其他大型AI公司,但Mercor的泄露事件凸显了数据的敏感性。

Mercor及其竞争对手如Surge、Handshake、Turing、Labelbox和Scale AI等,以对其为主要AI实验室提供的服务极度保密而闻名。这些公司的CEO很少公开谈论具体工作内容,内部项目通常使用代号。

增加事件复杂性的是,一个名为Lapsus$的团体本周声称入侵了Mercor。在Telegram账号和BreachForums克隆网站上,该团体试图出售据称属于Mercor的数据,包括超过200GB的数据库、近1TB的源代码以及3TB的视频和其他信息。但研究人员指出,许多网络犯罪团体现时会周期性使用Lapsus$的名号,而Mercor确认与LiteLLM的关联表明攻击者更可能是TeamPCP或与其相关的团体。

TeamPCP似乎在最近几个月发起了一系列更大规模的供应链攻击,借此崛起。除了发起数据勒索攻击并与勒索软件团体如Vect合作外,TeamPCP还涉足政治领域,通过针对默认语言为波斯语或时区设为伊朗的云实例传播名为“CanisterWorm”的数据清除蠕虫。

安全公司Recorded Future的勒索软件分析师Allan Liska表示:“TeamPCP显然是以经济利益为驱动。可能也涉及一些地缘政治因素,但鉴于该团体较新,很难判断哪些是真实,哪些是虚张声势。”

Liska还指出,观察暗网发布的Mercor数据,“完全没有任何证据表明这与最初的Lapsus$有关。”